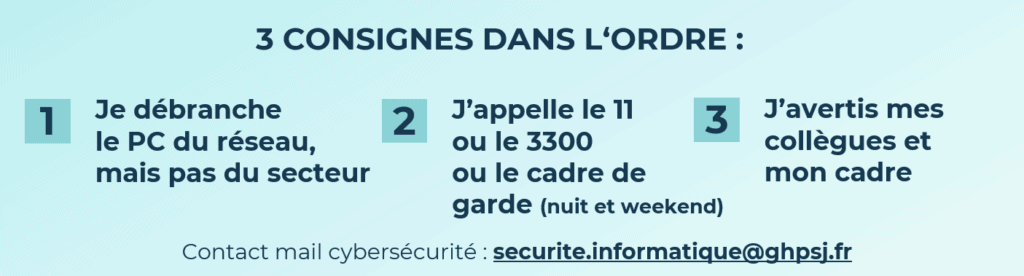

Quelles sont les 3 consignes à respecter en cas de suspicion de cyberattaque ?

Comment identifier une cyberattaque potentielle ?

Si vous avez un de ces signaux :

- Ma souris bouge toute seule alors que je n’ai pas connaissance d’une intervention informatique en cours

- Impossible pour moi et mes collègues de nous connecter aux PC du service

- Mes applications et fichiers s’ouvrent et se ferment sans mon autorisation

- Je n’ai plus les droits sur mes documents pour les ouvrir ou les modifier

- Je reçois un message sur mon PC ou par email avec une demande de rançon en € ou Bitcoin

- Des messages et des images indésirables s’affichent sur mon écran

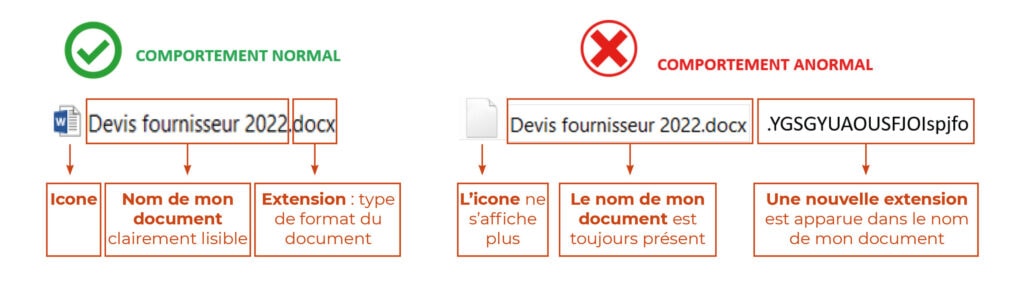

- Mon PC est très lent même après redémarrage ou des icones blanches apparaissent à la place de mes fichiers avec un nom différent que je n’ai jamais vu auparavant.

Quels sont les bons reflexes à adopter en cas de réception d’un mail douteux ?

Comment identifier un mail frauduleux ?

Pour plus d’information contactez l’équipe sécurité informatique.

Retrouvez également de l’information dans l’intranet Ensemble